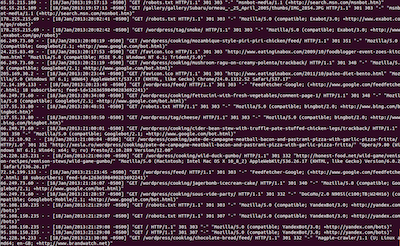

CapTipper: Rejouer le trafic HTTP malveillant

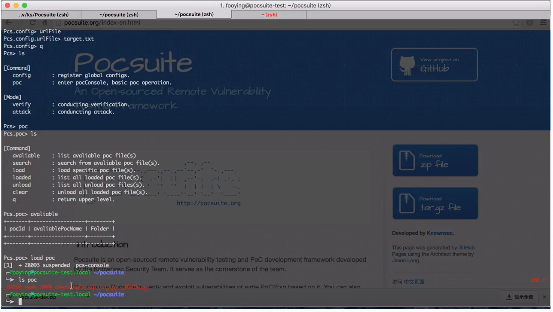

CapTipper est un outils programmé en python pour analyser, explorer et retour le trafic HTTP, et notamment le trafic malveillant. Il met en place un serveur web qui se comporte exactement comme le serveur web d’origine, celui dont le trafic HTTP se trouve dans les fichiers PCAP. Il met à votre disposition des outils interactifs Suite …